EDRとは?ゼロトラストのセキュリティを実現する機能・仕組みとおすすめサービスも紹介

サイバー攻撃の手口は、次々に新たな方法が登場しており、その被害も拡大傾向が顕著です。ランサムウェアによる身代金要求とITシステムの停止に伴う業務の中断が次々と発生し、ニュース番組を騒がせたのは記憶に新しいところです。

組織にとってのサイバー攻撃のリスクがより強大に認識され、新たな攻撃の発生がやまないことから、サイバーセキュリティに関する根本的な考え方は大きく変わりつつあります。従来の境界型からゼロトラストへとセキュリティに関するモデルの主流が移り変わっており、エンドポイントでのセキュリティ確保でもゼロトラストを実現することが重要です。

本記事では、エンドポイントのセキュリティにおいて、ゼロトラストの対策を実現するセキュリティソフト「EDR」について、機能や仕組み、従来型セキュリティ製品や類似製品との違い、おすすめサービスまでを紹介します。所属組織のセキュリティ強化にお役立てください。

EDRとは?

EDRはゼロトラストの考え方に基づいた、PCやタブレット、スマートフォンなどに向けたセキュリティ製品です。従来型の端末向けセキュリティ製品EPPと組み合わせて利用することでより強力なセキュリティ確保を実現します。

EDR(Endpoint Detection and Response)とは

EDRはEndpoint Detection and Responseの略で、エンドポイントにおける検知と反応を意味しています。エンドポイントにインストールするソフトウェア(エージェント)とログなどを管理するサーバーで構成されることが一般的です。

EDRはエンドポイントにおいて、マルウェアなどによる情報資産(データ)への不審な振る舞いを検知・通知します。ユーザーは情報漏洩や改ざんなどの被害が広がる前に対処することができ、被害を最小限に抑えることが可能です。

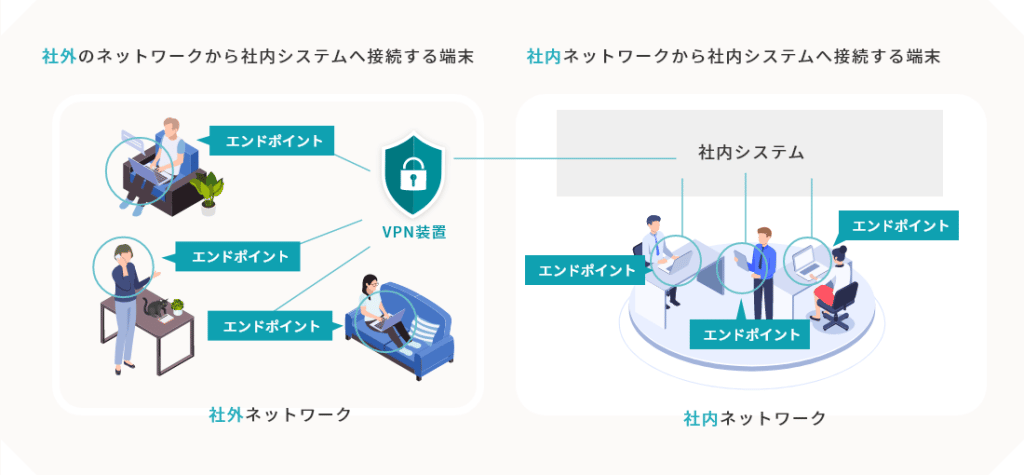

EDRにおけるエンドポイントとは?

エンドポイント(endpoint)とは、「終点」を意味する英単語です。転じて、ITに関して用いられる場合には「末端・端末」の意味で利用されます。企業におけるITの末端となるのは、従業員の利用するPCやスマートフォン、タブレットなどのデバイスです。VPNなどのネットワークを介して社内システムにアクセスし、業務を実現しています。

近年ではリモートワークも広く普及し、私物端末の持ち込み(BYOD)も増加しています。このBYODで持ち込まれた端末もエンドポイントに含まれます。企業内のシステムにアクセスし業務に活用されているため、企業が用意する端末と同等のセキュリティが求められるのです。

EPPとの違い

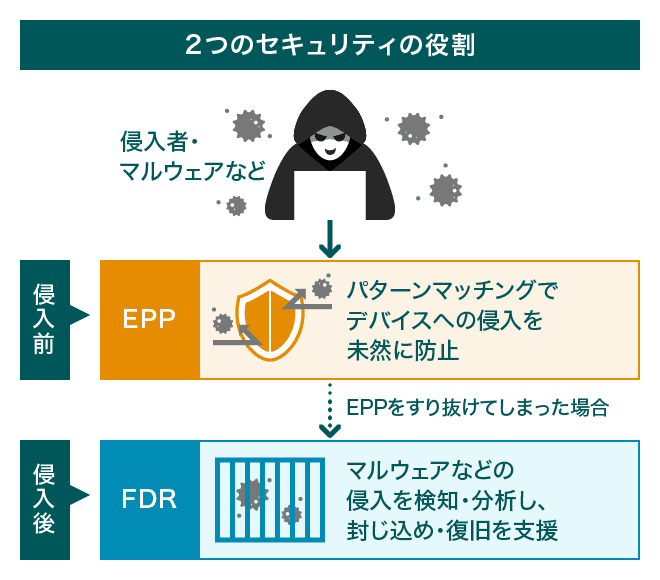

従来、エンドポイントのセキュリティ対策製品として広く用いられてきたのがEPPです。EPPとはEndpoint Protection Platformの略称で、エンドポイントにインストールして利用されるセキュリティ製品です。エンドポイントへマルウェアなどが外部から侵入することを防ぐ機能を持っています。

EDRとEPPの比較は下記の表にまとめられます。

| EDR | EPP | |

|---|---|---|

| セキュリティモデル | ゼロトラスト | 境界型セキュリティ |

| 主な防御機能 | 端末内の異常な振る舞いを検知、通知や対応、対応策の提案を行う | 端末と外部のアクセスを監視し、マルウェアなどの外部からの侵入を防ぐ |

| 脅威の認識方法 | ソフトウェアの振る舞いの異常を検知する | 外部との通信に特定パターンのデータが存在するかどうかを認識する |

| 脅威認識に用いる方法 | AI、機械学習などを用いた振る舞いの検知 ※製品により異なります | パターンファイルによるマルウェアの検知 |

| 課題点 | エンドポイント内のみが対象のため、EPPやネットワーク関連対策との組み合わせが重要 | パターンファイルに反映されていない未知の脅威に弱い、外部から侵入されてしまった場合には対処できない |

エンドポイントセキュリティが注目されている背景

エンドポイントセキュリティには複数の理由から注目が集まっています。これらの理由について説明します。

また、それらの背景により世界のエンドポイントセキュリティ市場は拡大を続けています。Mordor Intelligenceの調査では、世界のエンドポイントセキュリティ市場は2022年に192.8億米ドルと評価され、2029年までに291.7億米ドルに達すると予想されています。

参考:エンドポイントセキュリティの市場規模と市場規模株式分析 – 成長傾向と成長傾向予測 (2024 ~ 2029 年) Mordor Intelligence

https://www.mordorintelligence.com/ja/industry-reports/global-endpoint-security-market-industry

DXによる情報資産の価値の向上

デジタル技術の活用による業務の変革「DX」は、企業にとっては経営上の重要な課題です。また、DXの重要性が高まるとともに企業の持つ情報資産の重要性も高まっています。この情報資産にアクセスが可能なエンドポイントは、情報漏洩や改ざんなどのサイバー攻撃の踏み台となり可能性を持っています。企業がサイバーセキュリティを確保する上では綻びのない全体的な保護が必要であり、エンドポイントへの注目が再び高まる要因の一つとなっています。

エンドポイントとなるデジタルデバイスの増加

エンドポイントセキュリティへの注目が集まる別の理由として、テクノロジーの進歩によりPCやモバイル端末、IoTデバイスなどの増加があげられます。総務省のデータでは、2022年時点での世界のIoTデバイス数は約250.0億台であり、2023年には340.9億台に達すると予測されました。

参考:令和3年情報通信白書 総務省

https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r03/html/nd105220.html

サイバー攻撃の高度化、多様化

サイバー攻撃の高度化、多様化はとどまることなく続いています。ランサムウェアをはじめとした新たなマルウェアが次々登場し、ソーシャルエンジニアリングと組み合わせた標的型攻撃なども、近年増加する手口です。

EPPなどの対策によりこれらの侵入への対策は行われているものの、未知の脆弱性への対応は不十分です。このことが、エンドポイントセキュリティのなかでもEDRなどの侵入後の検知にむけた対策に注目が集まっているのです。

ソフトウェアのクラウド化

クラウドサービスの普及・浸透により、ソフトウェアのクラウド化が進んでいることもエンドポイントセキュリティに再度注目が集まる理由となっています。

ネットワークに接続し、その先にサービス機能を持つクラウド化が進んだ場合、従来のセキュリティで重視された境界が曖昧になるという問題があります。境界型セキュリティは、企業のネットワークと外部との間に境界を置き、境界を通過するデータに対しチェックを行うことを中心に対策します。しかし、クラウド化により境界が曖昧となることでエンドポイントのセキュリティ確保が難しくなります。

ソフトウェアのクラウド化は、エンドポイントでのセキュリティにおいても境界型からゼロトラストへのシフトを促す要因となっているのです。

ソフトウェアのクラウド化とセキュリティ対策については、下記の記事でも詳しく解説していますのでご参照ください。

働き方の多様化によるネットワーク利用方法の変化

COVID-19の影響から普及が急速に進んだリモートワークは、ニューノーマルになっても働き方の多様化の一選択肢として定着しました。リモートワークでは、BYOD端末の利用も多く、これらのエンドポイントの保護も重要視されています。

EDRによるゼロトラスト・セキュリティと従来の境界型セキュリティとの違い

EDRはゼロトラスト・セキュリティモデルを実現するセキュリティ製品の一つです。従来の境界型セキュリティモデルとゼロトラスト・セキュリティモデルの違いについて説明します。

境界型セキュリティの「境界」の曖昧化が進む

従来の境界型セキュリティモデルは、企業内のネットワークとその外側に境界を置き、境界の内側は安全とする考え方です。境界上で外部からのマルウェアなどの侵入を防ぎ、ネットワーク内部のセキュリティを確保することが一般的でした。

しかし、デジタル技術の活用において変化は避けて通れず、境界型セキュリティの考え方ではセキュリティが確保しづらくなっています。従来の境界が曖昧になってしまったためです。

境界が曖昧になった理由として、ソフトウェアのクラウド化やリモートワークの普及があげられます。ソフトウェアのクラウド化では、ネットワークの先にあるクラウドサービスを利用するため、守るべき範囲の曖昧化につながります。また、リモートワークでは社外のネットワークからVPNなどを通して社内ネットワークへ接続を行うため、こちらもネットワークの境界が曖昧化する原因となります。

「ゼロトラスト」がセキュリティの主流モデルへ

境界の曖昧化を受けて、近年セキュリティモデルとして主流となるのがゼロトラスト・セキュリティモデルです。

ゼロトラストは名前の通り「すべてを信用しない」という前提に基づいて、情報資産にアクセスするソフトウェアに対しチェックを行うアプローチです。ゼロトラストでは、次々登場するサイバー攻撃の手口や新たに発見される脆弱性によって外部から侵入されていることを想定し、境界内のソフトウェアも無条件に信頼しません。

EDRはこのゼロトラスト・セキュリティモデルにそった考え方を採用しており、ネットワークの内側か外側かに関わらずソフトウェアの振る舞いを監視し、異常を検知します。

ゼロトラスト・セキュリティモデルについては、下記の記事で詳しく説明しています。

EDRの主な機能と仕組み

EDRが持つ機能と仕組みについて説明します。なお、EDR製品により機能や仕組みは異なることがあります。本項では一般的なEDR製品で多く見られる機能と仕組みを対象とします。

EDRの機能

EDR製品の持つ機能には、以下があげられます。

- エンドポイントのリアルタイムな監視

- エンドポイントのログを収集、解析とサイバー攻撃の予兆検知

- マルウェア感染による脅威と被害状況の特定

- マルウェア感染したエンドポイントのネットワークからの切断

- 自動バックアップによる復旧機能

EDRの仕組み

EDRはエンドポイント上にアプリケーションを導入して、各エンドポイントでのリアルタイムな異常検知を行います。また、サーバーを用意し、エンドポイントからログを収集することで、ネットワーク内で起こる異常の解析、ネットワークからの切断、復旧などを実現します。

異常の検知については、製品ごとに異なるものの、AIや機械学習を用いて異常な振る舞いを検出する仕組みを採用している製品が多いです。既知の脅威に加え、未知の脅威にも対応できることが大きな特徴となります。

EDRを導入するメリット

EDRをセキュリティ対策として導入することで得られるメリットを紹介します。

マルウェアへの感染をいち早く検知し、被害の拡大を防げる

企業の端末で発生したマルウェア感染をいち早く検知し対応することが可能です。対応は製品や設定により異なりますが、エンドポイントのネットワークからの切断やマルウェアの除去、バックアップを利用したエンドポイントの復旧などが提供されます。

マルウェアへの感染が起きた場合にも、被害の拡大を食い止め、最小限で抑えられることが大きなメリットです。

可視化機能でマルウェアが侵入した原因や影響範囲が把握しやすい

EDRは各エンドポイントのログをサーバーに収集する機能を持ち、セキュリティに関する状況の可視化機能を持つ製品も多くあります。可視化機能の活用により、マルウェア感染の根本的な原因追及、影響範囲の明確化などが可能です。

事後対応がスムーズになり、業務効率化につながる

EDRでログを収集し、多数の端末の情報を扱えることにより、セキュリティに関する業務の効率化が可能です。情報の収集の手間を減らし、トラブル発生後も蓄積した情報を原因や影響範囲の分析にスムーズに利用できます。

セキュリティに関するトラブルが発生した場合には、再発防止のための事後対応にも多くの手間がかかります。EDRの導入は事後対応においても業務効率化に貢献します。

EDRの効果的な運用方法

EDRは多彩な機能とメリットを持ちます。EDRを導入後、効果的に機能を活用してメリットを得るための運用方法を紹介します。

EDRが脅威と検知したプロセスを理解し、運用効率と検知精度を高める

EDRによって特定のプロセスが脅威として検知された場合には、どのようなプロセスなのかを理解して対処することで、以降の運用効率を向上させることが可能です。また、特定されたプロセスが業務上問題のないものであれば、検知対象から除外することで検知精度を高めることができます。

なお、これらの検知に関しての情報は製品によって得られる内容が異なることや、参照できない場合があります。製品選定時に確認しておきましょう。

悪意のある侵入のみを知らせるよう、検知精度を高める

EDRの利用では誤検知や過検知が発生することもあります。発生するアラートに対し、知見を持って調査・分析し、以降の対応を行う必要があります。これらの対応の中で、誤検知や過検知が発生しないよう精度を高める運用が重要です。

侵入を未然に防ぐためのセキュリティ対策と組み合わせて利用する

EDRはマルウェアなどに感染した場合に、そのマルウェアの動きを検知するセキュリティ製品です。外部からの進入時に検知するものではありません。

従来から利用されてきたEPPなどの外部からの侵入を防ぐセキュリティ対策と補完しあう関係にあるため、組み合わせて利用することが効果的です。EPPとEDRを組み合わせて利用した場合には、EDRで発生する検知アラートを削減することにもつながり、運用に要する工数の削減できます。

NDR、XDR他の類似製品とEDRの違い

EDRと名称や機能が類似するセキュリティ製品として、NDRやXDRがあります。また、関連するセキュリティ分野のキーワードとしてSIEM、UEBA、SASEなどがあげられます。本項では、EDRとNDR、XDRやその他キーワードとの違いを説明します。

NDRとの違い

NDRはNetwork Detection and Responseの略で、ネットワーク上の通信を監視しマルウェアなどの振る舞いを検知、被害を最小に抑えるためのソリューションです。

ゼロトラスト・セキュリティモデルにそったセキュリティ対策であることはEDRとの共通点ですが、監視対象がエンドポイント(端末・末端)かネットワーク上の通信かという点で異なります。また、ネットワーク上の不正な通信を検知するセキュリティ対策にはIDS・IPSもありますが、こちらはネットワーク上の境界型セキュリティ製品です。

XDRとの違い

XDRはExtended Detection and Responseの略で、EDRやNDRの監視対象を拡張したセキュリティソリューションです。エンドポイントやネットワーク、アプリケーション、クラウドサービス、メールなどの幅広いリソースに対して一元的な管理を提供します。EDRとの関係は、XDRはEDRを含み、拡張した存在といえます。

SIEMとの違い

SIEMはSecurity Information and Event Managementの略で、セキュリティ情報の収集・分析、イベント管理を行うソリューションです。エンドポイントも対象としてセキュリティ情報を監視する点は、EDRと共通します。ただし、SIEMはセキュリティに関する情報を統合し相関的な分析を行うことに主眼があり、エンドポイント上の脅威の検知を行うEDRとは補完関係にあります。

UEBAとの違い

UEBAは日本語に直すとユーザーとエンティティの行動分析 (User and Entity Behavior Analytics)となります。こちらも、セキュリティに関する情報を収集して異常を検知する仕組みです。UEBAはユーザーの行動を継続的に集め、それとは異なる振る舞いを検知します。

EDRはソフトウェアの動作から攻撃者特有の動きを検知するもので、UEBAはユーザーごとに蓄積した過去の振る舞いとの比較をする点が異なります。EDRとは補完関係にあります。

SASEとの違い

SASEはSecure Access Service Edgeの略で、米ガートナー社が提唱しました。ゼロトラストによる統合的なセキュリティとネットワーク機能をクラウドで提供する考え方、およびその実現を行う包括的な製品を意味します。

EDRとはゼロトラストモデルによるセキュリティ製品であることは共通点となります。SASEは動的ポリシーによる管理機能を持ちますが、XDRと組み合わせて利用することでよりポリシーを強化可能です。

EDR製品の選び方とおすすめ製品

EDR製品の導入に向けて、選定上で重要視するポイントとおすすめの製品を紹介します。

EDR製品に欠かせないポイント

- 検知能力

EDRの最も基本となる機能です。未知の脅威を検知するためには、十分に蓄積された検知ルールが必要とされます。最新の脅威を検知できる検知能力にたけた製品を選ぶことが大切です。

- 分析の精度

EDRはエンドポイントのログを収集し、サーバーで分析する機能を持ちます。高精度で攻撃を検知でき、リアルタイムでの分析ができる製品かが判断基準になります。

- 十分な調査機能を使用できるか

EDRで脅威を検知した場合、影響や原因などを調査し、被害の拡大を防ぐための対応が必要です。この際、EDRによる情報でどこまでを調べられるかが対応スピードのカギとなります。製品によって異なりますが、感染経路や感染の原因、影響範囲の調査機能なども持つ製品もあるため、選定の基準の一つとなります。

- システム環境

対象となるエンドポイントやサーバーの設置環境については、製品ごとに条件が異なります。サーバーに関しては、スムーズな稼働と安定性までを考慮します。

- 管理サーバーのタイプ

管理サーバーはオンプレミスとクラウドの各タイプがあります。自社のセキュリティポリシー、運用の手間、コストなどの観点で比較して選定します。

- 他のセキュリティ対策との組み合わせによる効果

EDRはエンドポイントがマルウェアに感染後、マルウェアの検知を行う製品です。もちろんマルウェアに感染することを未然に防ぐに越したことはありません。このため、EPPなどの製品と組み合わせて利用することが推奨されます。その他の、社内で導入しているセキュリティ製品とうまく機能を補えるよう組み合わせることが重要です。

おすすめのEDR製品

おすすめのEDR製品を紹介します。

Sophos Intercept X Advanced

Sophos Intercept X AdvancedはSophos社が提供するEDR製品です。XDRの機能も持ち、ランサムウェア対策として感染時にロールバックできる機能を持ち、エクスプロイト対策も充実している特徴を持ちます。

CPMS powered by BlackBerry

CPMS powered by BlackBerryはMotex社が提供するセキュリティサービスです。エージェント上での検知には、小型で軽量な数理AIをベースとしたBlackBerry Projectを採用しています。同社の提供するログ管理ツールLANSCOPEと連携させることでEDRとしての機能を実現できます。

Checkpoint Harmony

Checkpoint HarmonyはCheckpoint社による統合的なセキュリティ製品です。EDR、EPPの機能も兼ね備えており、幅広くセキュリティを確保できることがおすすめできるポイントです。

WatchGuard Endpoint Security

WatchGuard Endpoint Securityはエンドポイントへの高度なサイバー攻撃を阻止する製品群です。WatchGuard社が提供しており、フラグシップのWatchGuard EPDRでは、EPPとEDRの機能を併せ持ちます。EDR機能のみのWatchGuard EDRもあります。

Panda Adaptive Defense 360

Panda Adaptive Defense 360はWatchGuard社の提供するEDRとEPPの機能を持ち合わせたセキュリティ製品です。旧Panda SecurityのEDR機能を引き継いでいます。

Acronis Cyber Protect Cloud

Acronis Cyber Protect CloudはAcronis社の提供するセキュリティ製品です。同社の得意とするバックアップと復旧に関する機能を持ち、「バックアップ」「セキュリティ」「IT管理」がオールインワンでできる製品となっています。Advancedプロテクションパックを利用することにより、Advanced Security + EDRが提供されます。

セキュリティ対策はEDRと他の製品を組み合わせて万全に(まとめ)

EDRはエンドポイントをゼロトラストの考え方にそって保護するセキュリティ製品です。従来型の境界型セキュリティでは対処できないサイバー攻撃による被害拡大を最小限に抑える効果をもちます。

ただし、EDRは従来型のEPPとは補完関係にあります。また、エンドポイント以外のセキュリティの確保には他の領域に対する製品とも組み合わせて万全の態勢を作っておくことが重要です。

TD SYNNEXおすすめのEDR製品については、下記のページでも詳しくご紹介をしていますのでこちらもご参照ください。

https://www.synnex.co.jp/solution/security/endpoint-security/

またエンドポイントプロテクションの進化(「EPP」「NGAV」「EDR」の違い)に関しても下記動画で基礎から分かりやすくご紹介しています。

【ライタープロフィール】

コウヤマヒロシ

ライター兼ITエンジニア。メーカー系SIerで10年以上勤務し、その後フリーランスへ。プログラミングからプロジェクトマネジメントまでの経験あり。セキュリティ対策、IT職種解説、技術紹介など広くIT関連について記事作成を行っている。